包过滤防火墙与代理服务器防火墙 网络安全的双重防线

在当今高度互联的数字世界中,网络安全已成为企业和个人不可忽视的核心议题。防火墙作为网络安全架构的基石,其技术形态多样,其中包过滤防火墙和代理服务器防火墙是两种经典且广泛应用的类型。它们在网络服务中扮演着不同的角色,共同构成了多层次的安全防御体系。

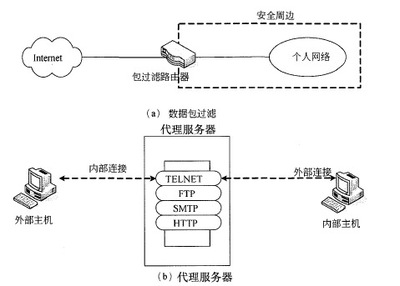

一、包过滤防火墙:网络边界的快速哨兵

包过滤防火墙,又称网络层防火墙,工作在OSI模型的第三层(网络层)和第四层(传输层)。它的工作原理类似于一个高效的交通检查站,对进出网络的数据包进行快速筛查。

工作原理:防火墙根据预先设定的规则集(访问控制列表,ACL),检查每个数据包的头部信息,主要包括源IP地址、目的IP地址、端口号和协议类型(如TCP、UDP、ICMP)。例如,可以设置规则“拒绝所有从外部访问内部网络3389端口(远程桌面)的连接”。

主要特点:

1. 速度快、效率高:由于只检查包头,处理开销小,对网络性能影响较低。

2. 透明性:对终端用户和应用程序是透明的,无需特殊配置。

3. 部署简单:通常集成在路由器、交换机或作为独立硬件/软件部署在网络边界。

局限性:

1. 安全性相对较低:无法检查数据包的内容或有效载荷。例如,一个通过允许端口(如HTTP的80端口)进入的数据包,其内部可能包含恶意代码,包过滤防火墙无法识别。

2. 对复杂协议支持有限:对于像FTP这样使用动态端口的协议,配置规则可能较为复杂。

3. 无状态检查(早期版本):传统的静态包过滤不跟踪连接状态,容易受到IP欺骗等攻击。现代的状态检测包过滤防火墙已弥补了这一缺陷,能够跟踪连接状态,做出更智能的决策。

包过滤防火墙是构建第一道防线的理想选择,适用于需要高性能、基础网络隔离的场景。

二、代理服务器防火墙:应用层的深度审查官

代理服务器防火墙,也称为应用层网关,工作在OSI模型的第七层(应用层)。它充当了内部网络客户端与外部网络服务器之间的“中间人”。

工作原理:当内部用户请求访问外部资源时,请求首先被发送到代理服务器。代理服务器代表用户向外部服务器发起连接,接收响应,并在进行安全检查和分析后,再将内容转发给内部用户。整个过程是双向的,外部对内部的访问也同样通过代理进行。

主要特点:

1. 深度内容检查:能够解析应用层协议(如HTTP、FTP、SMTP),检查数据包内的实际内容,从而有效防范病毒、恶意脚本和应用层攻击。

2. 强大的身份认证和日志记录:可以实施严格的用户级认证,并记录详细的访问日志,便于审计和追溯。

3. 网络地址转换(NAT)与隐藏内部网络:内部IP地址不会暴露给外部网络,增强了隐私和安全性。

4. 内容过滤与缓存:可以过滤特定网站或内容,并缓存常用数据以提升访问速度。

局限性:

1. 性能瓶颈:由于需要对每个数据包进行深度分析和重建,处理速度较慢,可能成为网络吞吐量的瓶颈。

2. 配置复杂:需要为每种支持的应用协议配置单独的代理,管理和维护成本较高。

3. 客户端可能需要配置:用户端有时需要手动设置代理服务器地址和端口。

代理服务器防火墙适用于对安全性要求极高、需要严格内容控制和应用层保护的网络环境,如企业核心数据网络。

三、协同作战:现代网络服务的综合防护

在实际的网络技术服务部署中,包过滤防火墙和代理服务器防火墙往往不是非此即彼的选择,而是协同工作的关系,形成深度防御策略。

一种典型的架构是:在网络边界部署高性能的状态检测包过滤防火墙,执行初步的、粗粒度的流量过滤和访问控制,阻挡大部分明显的非法访问和攻击。在其后,针对关键服务器或敏感网段,部署代理服务器防火墙或下一代防火墙(融合了多种技术),进行细粒度的应用层控制、内容过滤和深度威胁检测。

随着技术发展,统一威胁管理(UTM)和下一代防火墙(NGFW)等产品已经融合了包过滤、状态检测、深度包检测(DPI)、入侵防御系统(IPS)以及应用代理等多种功能,为用户提供了更集成化、智能化的安全解决方案。

****

包过滤防火墙和代理服务器防火墙代表了两种不同的安全哲学:一个追求速度和广度,一个追求深度和精度。理解它们各自的工作原理、优势与局限,是设计和实施有效网络安全策略的基础。在网络技术服务中,根据业务的具体需求、性能要求和安全等级,灵活搭配或选用融合技术,才能构建起既坚固又高效的网络安全长城,从容应对日益复杂的网络威胁。

如若转载,请注明出处:http://www.huko037.com/product/15.html

更新时间:2026-05-22 21:01:30